Dag for dag stiger cyberangreb og trusler, så angribere bruger mere sofistikerede metoder til at hacke computersystemerne. Cybersikkerhed er et meget nyttigt beskyttelsessystem til at beskytte computere, netværk, servere, elektroniske systemer, mobile enheder, programmer og elektroniske systemer mod digitale angreb. Generelt er cyberangreb rettet mod at få adgang til, ødelægge eller ændre følsomme data ved at afpresse penge fra operatører eller forstyrre almindelige forretningsprocesser. Cybersikkerhed sigter hovedsageligt på at forsvare computersystemer mod uautoriseret adgang. Der er mange cybersikkerhedstip til at beskytte mod cyberangreb som at skulle opdatere operativ system , ved at bruge antivirussoftware, bruge stærke adgangskoder, ikke åbne uautoriserede links eller e-mails og undgå at bruge usikrede Wi-Fi-netværk på offentlige steder.

Denne artikel giver en liste over Emner i Cybersikkerhedsseminar for ingeniørstuderende.

Cybersikkerhedsseminar emner for ingeniørstuderende

Listen over cybersikkerhedsseminaremner for ingeniørstuderende diskuteres nedenfor.

Phishing-angreb

Et phishing-angreb er et almindeligt cyberangreb, der sender svigagtig kommunikation, der ser ud til at komme fra en pålidelig kilde. Generelt kan denne kommunikation ske via e-mail. Hovedhensigten med et phishing-angreb er at stjæle data for at bruge eller sælge som loginoplysninger, kreditkortoplysninger, bankkontooplysninger eller installere malware på ofrets computer. Der er forskellige typer phishing-angreb som e-mail, spyd, hvalfangst, smashing og lystfisker.

Aftageligt medie

Flytbare medier er et emne for sikkerhedsbevidsthed, der dagligt bruges af forskellige virksomheder. Dette er det bærbare lagermedie, der giver brugerne mulighed for at kopiere data til enheden og derefter fjerne dataene fra enheden. Flytbare medier kan nemt fjernes fra en pc, mens den kører. Ved at bruge dette er det nemt at sende data fra en pc til en anden. Der er forskellige typer af flytbare medier som SD-kort, USB-drev, cd'er, Blu-ray-diske, dvd'er, magnetbånd og disketter.

Adgangskodebaseret godkendelse

Den adgangskodebaserede autentificering er et meget simpelt cybersikkerhedskoncept, der bruges i forskellige virksomheder. De almindeligt anvendte hemmelige ord vil let blive gættet af uautoriserede personer for at få adgangsretten til dine konti. For cyberkriminelle er det meget nemt at få adgang til konti ved at bruge enkle eller genkendelige adgangskodemønstre for medarbejderens s. Når disse data bliver stjålet, kan de sælges eller offentliggøres for at få indtægter. Så randomiseret adgangskodeimplementering kan gøre det meget sværere for cyberkriminelle at få adgang til forskellige konti. Derudover kan to-faktor autentificering også give yderligere lag af sikkerhed, der forsvarer kontoens integritet.

Mobil enhedssikkerhed

Mobile Device Security hjælper med at beskytte følsomme data, der er gemt på mobilen og transmitteret via bærbare enheder som bærbare computere, tablets og wearables. De potentielle trusler mod mobile enheder omfatter hovedsageligt phishing-svindel, ondsindede mobilapps, spyware, usikre Wi-Fi-netværk og datalækage. For at undgå overtrædelse af sikkerheden skal enhver virksomhed tage forebyggende og klare foranstaltninger for at mindske risikoen. Fordelene ved mobilenhedssikkerhed omfatter hovedsageligt håndhævelse af sikkerhedspolitik, applikationskontrol, sikkerhedskopiering af data, registrering af den automatiserede enhed, kontrol af enhedsopdateringer osv.

Fjernarbejde

Fjernarbejde er meget nyttigt for organisationer, fordi det øger produktiviteten, bedre balance mellem arbejde og privatliv og fleksibilitet, men det øger også cybersikkerhedsproblemer. Så de enheder, der bruges til arbejdsformål som bærbare computere, computere og smartphones, skal forblive låst, når antivirussoftwaren er installeret.

Der er mange virksomheder, der i stigende grad rekrutterer fjernarbejdere, som har tilpasset sig at arbejde hjemmefra livsstil, men de har brug for at få træning for at forstå såvel som at styre, hvordan man beskytter mod cybersikkerhed, fordi medarbejderne nogle gange hovedsageligt er afhængige af personlige netværk, nye onlineværktøjer, personlige enheder, onlinetjenester osv. Så de kan opleve nogle problemer under pandemien. Så det er vigtigt at bruge lidt tid på at tjekke dine sikkerhedsprocesser og kontrollere, om alt fungerer og er sikkert.

Offentlig Wi-Fi

Brug af offentlige Trådløst internet er meget praktisk at bruge, når du er ude at rejse eller på offentlige steder, følge med på arbejdet, få adgang til onlinekonti og tjekke nød-e-mails. Selvom disse offentlige netværk kan føre til cyberangreb. Der er mange risici ved offentlig Wi-Fi som malwaredistribution, ondsindede hotspots, man-in-the-midten-angreb, snooping og snifning af Wi-Fi og ukrypterede netværk.

For at bruge offentlige netværk meget sikkert, skal man følge disse; prøv at undgå at få adgang til følsomme data, brug en VPN, hold dig til HTTPS-websteder, brug en udvidelse af browsere og forbindelsesindstillinger, der skal justeres, slå deling af filer fra, brug privatskærmen, brug to-faktor-godkendelse, installer antivirus og logge korrekt ud.

Skysikkerhed

Samlingen af procedurer og teknologi, der er designet til at adressere interne og eksterne trusler mod forretningssikkerhed, er kendt som cloud-sikkerhed. Denne sikkerhed er påkrævet i forskellige organisationer, da de integrerer cloud-baserede værktøjer og tjenester, og de går over til deres digitale transformationsstrategi som en del af deres infrastruktur.

Begreber som skymigrering og digital transformation er ofte blevet brugt i virksomhedsindstillinger. Efterhånden som virksomheder har disse ideer og bevæger sig for at optimere deres operationelle tilgang, opstår der nye udfordringer, når de balancerer niveauerne af produktivitet og sikkerhed. Så cloud-sikkerhed refererer til de politikker, teknologier, tjenester, kontroller, der beskytter cloud-data, infrastruktur og applikationer mod trusler. Skysikkerhed er hovedsageligt designet til at beskytte dataservere, fysiske netværk, datalagring, OS, computervirtualiseringsrammer, middleware, runtime-miljøer osv.

Sociale medier

Som sociale medier har udviklet sig med stormskridt med mange fordele, men de står over for mange cybersikkerhedsproblemer af mange hackere. Fordi vi dagligt poster mange ting på vores sociale mediekonti som billeder, kampagner, begivenheder, arbejde osv. Så deling af alt dette kan forårsage brud på privatlivets fred. Nogle af de problemer, der er forbundet er; databeskyttelse, datamining, angreb fra virus og malware, juridiske spørgsmål og mange flere.

For at overvinde alle disse problemer er vi nødt til at følge disse løsninger som behovet for at skabe stærke adgangskoder, sørge for at adgangskoder er svære med små, store bogstaver, specialtegn og tal, undgå at dele personlige data som telefonnumre, fødselsdato, navne, sociale sikkerhedsdetaljer, fotos, brug af sikkerheds- og privatlivsindstillinger givet af forskellige sociale medieplatforme, brug kun autoriseret Wi-Fi-forbindelse, opdater OS, brug antivirus, vi bør kun acceptere venneanmodninger fra kendte personer.

Fremtiden for kunstig intelligens i cybersikkerhed

Kunstig intelligens inden for cybersikkerhed hjælper simpelthen organisationer med at observere, rapportere, detektere og imødegå cybertrusler for at opretholde datafortrolighed. Den voksende bevidsthed blandt enkeltpersoner, fremskridt inden for informationsteknologi, efterretningsopgradering, politiarbejdsløsninger og voksende mængde information indsamlet fra forskellige kilder har krævet brugen af forbedrede og pålidelige cybersikkerhedsløsninger.

Stigningen i kvaliteten og forekomsten af cyberangreb driver cybersystemer med AI. Globalt har stigende cyberangrebshændelser skabt bevidsthed blandt organisationer om at beskytte deres data. Hovedårsagen bag disse cyberkriminelle er politisk konkurrence, deltagere, der flytter for vindings skyld og også for at skade andre navne, internationalt datatyveri osv.

Metoden til datamining for cybersikkerhed

I vores daglige liv spiller brugen af internet og kommunikationsteknologier en stor rolle. Data mining-kapacitet udnyttes af cyberkriminelle såvel som sikkerhedseksperter. Data mining-applikationer kan bruges til at opdage fremtidige cyberangreb ved analyse, programadfærd, browservaner og så videre. Antallet af internetbrugere stiger gradvist, så der er store udfordringer med sikkerhed, mens de arbejder i cyberverdenen.

Malware, Denial of Service, Sniffing, Spoofing og cyberstalking er de største cybertrusler. Data mining-teknikker er en intelligent tilgang til trusselsdetektion ved at overvåge unormale systemaktiviteter og adfærds- og signaturmønstre. Dette papir fremhæver datamining-applikationer til trusselsanalyse og -detektion med en særlig tilgang til detektering af malware og lammelsesangreb med høj præcision og mindre tid.

Ransomware

Den mest farlige ondsindede software som Ransomware bruges ofte af cyberkriminelle til at kryptere en organisations data for at kræve penge fra organisationen for at få dekrypteringsnøglen. Denne malware-software forhindrer brugere i at få adgang til deres system ved blot at låse systemets skærm eller låse brugernes filer, indtil pengene er betalt. På nuværende tidspunkt er ransomware-familier kategoriseret i forskellige typer som crypto-ransomware, visse typer filkryptering på inficerede systemer og tvinger forbrugerne til at betale penge ved hjælp af særlige onlinebetalingsteknikker.

Cybersikkerhed for små virksomheder

I små virksomheder er der to kraftfulde faktorer Bredbånd og informationsteknologi til at nå nye markeder, hvilket øger produktiviteten samt effektiviteten. Men cyberkriminelle fokuserer ofte på små virksomheder på grund af den mindre kompetente sikkerhedsmekanisme, mangel på backupdata og beskyttelsesviden. Så enhver lille virksomhed kræver en cybersikkerhedspolitik for at forsvare deres virksomhed, kunder og data mod stigende cybersikkerhedstrusler.

Cybersikkerhed med IoT

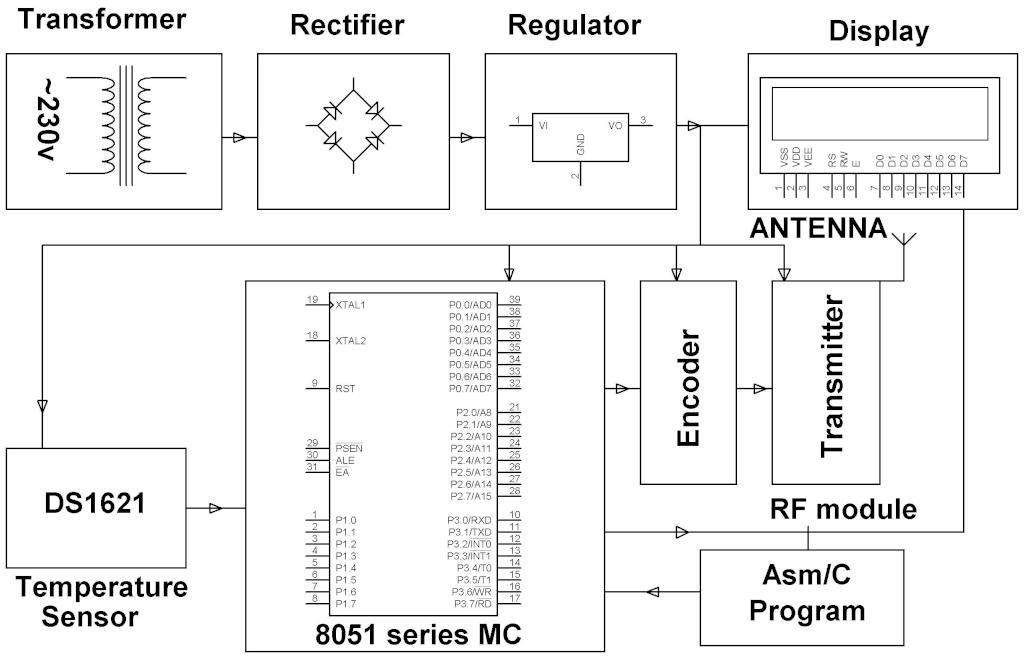

IoT-baseret cybersikkerhed er en teknologi, der bruges til at beskytte tilsluttede enheder og netværk inden for tingenes internet, så tingenes internet involverer tilslutning af computerenheder, digitalt og mekanisk maskineri, dyr, genstande osv. hvert objekt er specificeret med en unik identifikator & evnen til at overføre data separat på tværs af et netværk. At tillade forskellige enheder at oprette forbindelse til internettet udsætter dem for en række hovedrisici, hvis de ikke sikres effektivt som cyberangreb.

Etisk hacking

Etisk hacking er et autoriseret forsøg på at få ulovlig adgang til et computersystem, data, applikation eller infrastruktur i organisationen. Denne hacking er simpelthen rettet mod at kontrollere systemet ellers netværk, som ondsindede hackere kan ødelægge eller udnytte. Virksomheden hyrer Cyber Security-ingeniører til at udføre forskellige aktiviteter for at teste systemets forsvar. De indsamler og undersøger dataene for at forstå måder at styrke netværkets eller systemets sikkerhed på.

Cyberkriminalitet og retshåndhævelse

Antallet af cyberkriminalitet har været stigende på verdensplan, så det er blevet meget hårdt at give retfærdighedsvedtægter til mennesker og virksomheder, der er ofre for cyberangreb. Så hvert land har en afdeling for en årvågen cyberkriminalitet, der blot observerer cybersikkerhedsforhold for både angreb ind og ud af landet.

Kryptografi

Praksisen med datakryptering og derefter dekryptering er kendt som kryptografi. Så det er det vigtigste cybersikkerhedsdomæne. Det er meget nyttigt til at sikre dine data og undgår cyberkriminelle i at bruge dine data i midten. Selvom forbryderen får oplysningerne, får han ingen data på grund af krypteringen. Så den kriminelle har brug for en dekrypteringsnøgle. Cybersikkerhedseksperter bruger simpelthen kryptografi til at designe chiffere, algoritmer og andre sikkerhedsforanstaltninger, der kodificerer og forsvarer kundedata og virksomheder. Se venligst dette link for: Hvad er kryptografi: typer, værktøjer og dets algoritmer .

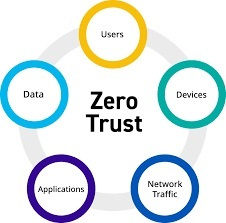

Zero Trust-arkitektur

Zero Trust Architecture (ZTA) er en sikkerhedsmodel, der giver tilladelse til ingen brugere og enheder uden korrekt godkendelse. Det er således et meget sikkert netværk, så det tillader ikke ondsindede angreb. ZTA er en strategisk tilgang til cybersikkerhed, der beskytter en organisation ved blot at reducere implicit tillid og validere hver fase af en digital interaktion konstant. Her betyder implicit tillid, at brugerne, når de er på netværket, som trusselsaktører såvel som ondsindede insidere, frit kan bevæge sig sideværts og tillade følsomme data på grund af mangel på detaljerede sikkerhedskontroller.

Cyberforsikring

Cyberforsikring er en type forsikring, der kan forsikres for at beskytte virksomheder mod cyberangreb og mere almindeligt mod risici relateret til it-infrastruktur og aktiviteter. På nuværende tidspunkt er cyberangreb ude af kontrol, og deres risici kan forårsage potentielle tab. Dækningen af cyberforsikringspolice giver førstepartsdækning fra forskellige tab som datadestruktion, hacking, tyveri, afpresning, afvisning af serviceangreb, manglende forsvar af data osv.

Cyberforsikringsdækning er tilgængelig i to typer førstepartsdækning og tredjepartsansvarsdækning. Du kan vælge enten enkelt eller begge typer at købe. Førstepartsforsikringsdækning forsvarer simpelthen din organisation, når du pådrager dig udgifter fra et databrud, eller når din organisation er hacket, mens tredjepartsforsikringsdækning blot giver sikkerhed, når en kunde, partner, leverandør bruger dig til at tillade et databrud.

Nogle flere emner for cybersikkerhedsseminarer

Listen over nogle flere emner til cybersikkerhedsseminarer er anført nedenfor.

- Systemer til registrering af indtrængen.

- Netværkssikkerhed.

- Cyberkriminalitet.

- Privatlivsbevidst Machine Learning.

- Efterretning om cybertrusler.

- Beskyttelse af data og privatliv i distribuerede systemer.

- Missionskritiske og tidsfølsomme netværk.

- Behandling af distribueret kompleks begivenhed.

- Identifikation af angrebssti.

- SDN Sikkerhed.

- Moving Target Defense eller MTD.

- Distribuerede og kollaborative firewalls.

- Hvidvaskning af penge gennem Bitcoin.

- Trusselsefterretning.

- SDN eller NFV Security.

- Kritisk infrastruktur og industri 4.0 Sikkerhed.

- Sikkerhed af Link Layer.Sikker Sensing i Smart Cities.

- Distribueret analyse og dataintegritet.

- Adgangskontrol i distribuerede miljøer.

- Omdømme og tillid inden for netværk.

- Detektion af snigende angribere.

- Værts- og netværksdatakorrelation til påvisning af indtrængen.

- Registrering af angrebsscenarier.

- Kvalitet af data inden for distribuerede systemer.

- Indholdscentreret netværk og navngivne datanetværk.

- Adgangskontrol inden for DNE'er (Distribuerede netværksmiljøer).

- Netværk Defineret af software og virtualisering af netværksfunktion.

- Hændelsesudløst computing inden for distribuerede systemer.

- Anvendt trusselsjagt.

- Dynamisk trusselsvurdering gennem Bayesian Networks.

- Decentraliseret kontrolplan for SDN.

- Netværksfunktion Virtualiseringssikkerhed.

- Logfiler Anomali Detektion.

- Detektionssystemer for indbrud i køretøjer.

- Fejlmodeller inden for sikkerhedskritiske IoT-netværk.

- Fejltolerancekoncepter for TSN (Time Sensitive Networks).

- Registrering af netværksindtrængen hjælper med indsigt i værtsaktivitet.

Gå ikke glip af - Cybersikkerhedsprojekter for ingeniørstuderende .

Dette handler således alt sammen om listen over cybersikkerhedsprojekter for ingeniørstuderende, som er meget nyttige til at vælge et emne. Det anvendelser af cybersikkerhed giver dig mulighed for at håndtere autentificering med netværkssikkerhed samt cloud-sikkerhedsteknologier. Her er et spørgsmål til dig, hvad er et sikkerhedssystem?